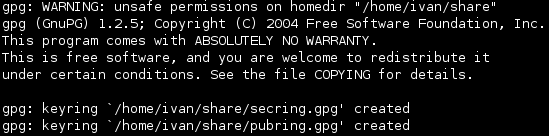

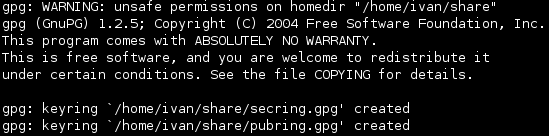

命令開始運(yùn)行后,首先,會(huì)看到版本和路徑信息如下

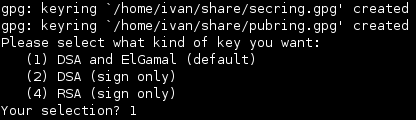

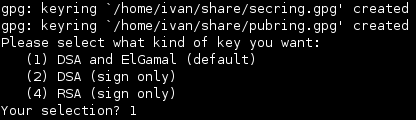

隨后需要回答一系列問題,以幫助產(chǎn)生一對(duì)密鑰。首先遇到的問題是要求選擇密鑰使用的算法:

其中,DSA是數(shù)字簽名算法,RSA和ElGamal是兩種不同原理的非對(duì)稱密鑰算法。通常可以選擇“1”,這樣生成的密鑰可以同時(shí)用作簽名和加密兩種用途。

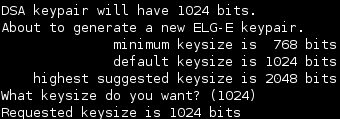

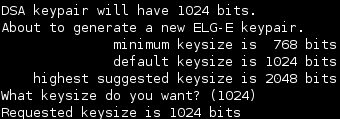

接著,會(huì)要求選擇密鑰的長度:

這里的密鑰長度有768、1024和2048位三種。顯然,密鑰越長越安全,但太長又會(huì)影響使用的速度。所以,可以根據(jù)不同的需要選擇適合的長度。

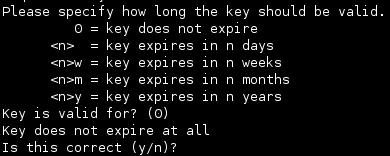

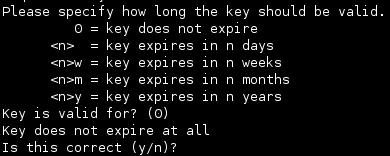

另外,還需要設(shè)定密鑰過期的時(shí)間:

原則上,密鑰使用的頻率越高,密鑰有效的時(shí)間越長,被攻擊的可能性就越大。所以,要根據(jù)應(yīng)用的實(shí)際情況綜合考慮,確定一個(gè)適當(dāng)?shù)臅r(shí)間長度。需要注意的是,密鑰要定期更換,建議絕對(duì)不要永遠(yuǎn)使用同一對(duì)密鑰。

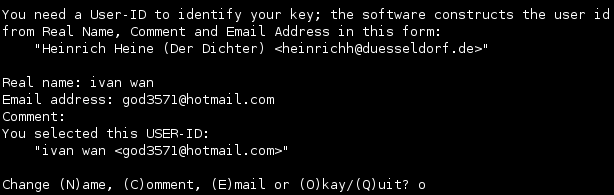

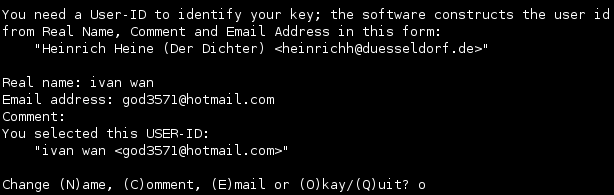

最后,需要輸入一些個(gè)人信息,包括真實(shí)姓名、電子郵件地址等,用來識(shí)別密鑰,最好是如實(shí)填寫。比如:

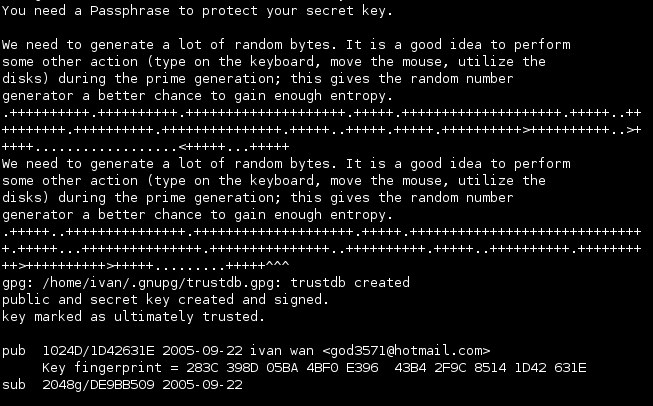

然后,必須輸入一個(gè)密碼。密碼用來保護(hù)密鑰,沒有這個(gè)密碼,任何人都不能看到密鑰本身的內(nèi)容。密碼是在密鑰文件泄露后惟一的保密措施,它的最大敵人是暴力破解和字典攻擊。所以,一定要選擇一個(gè)強(qiáng)壯的密碼,來有效地對(duì)抗這些攻擊。

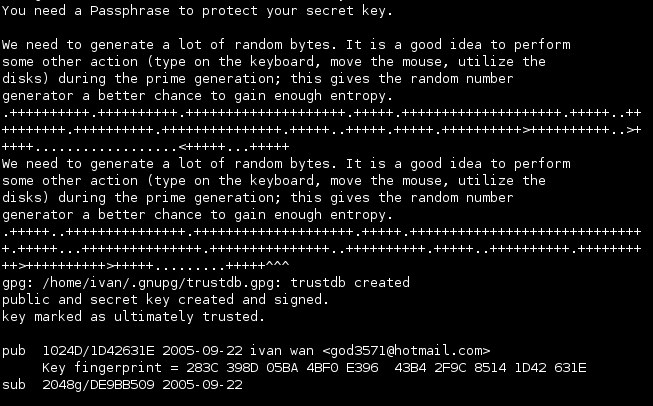

密碼確定以后,系統(tǒng)開始運(yùn)算:

這時(shí)需要隨便地敲擊鍵盤或是移動(dòng)鼠標(biāo),以產(chǎn)生一些隨機(jī)數(shù),協(xié)助密鑰的順利生成。注意,如果沒有以上動(dòng)作,很可能最終不能產(chǎn)生密鑰。

以上信息表示已經(jīng)成功地為“ivan wan”生成并簽名了一對(duì)密鑰,密鑰過期時(shí)間為“2005-09-22”。在生成密鑰的同時(shí),默認(rèn)用戶目錄的.gnupg目錄中也存放了與該用戶相關(guān)的 GPG配置及密鑰存儲(chǔ)文件。這些文件控制了用戶的GPG環(huán)境,用戶不能直接修改這些文件,所有改動(dòng)都將通過“gpg”命令實(shí)現(xiàn)。

隨后需要回答一系列問題,以幫助產(chǎn)生一對(duì)密鑰。首先遇到的問題是要求選擇密鑰使用的算法:

其中,DSA是數(shù)字簽名算法,RSA和ElGamal是兩種不同原理的非對(duì)稱密鑰算法。通常可以選擇“1”,這樣生成的密鑰可以同時(shí)用作簽名和加密兩種用途。

接著,會(huì)要求選擇密鑰的長度:

這里的密鑰長度有768、1024和2048位三種。顯然,密鑰越長越安全,但太長又會(huì)影響使用的速度。所以,可以根據(jù)不同的需要選擇適合的長度。

另外,還需要設(shè)定密鑰過期的時(shí)間:

原則上,密鑰使用的頻率越高,密鑰有效的時(shí)間越長,被攻擊的可能性就越大。所以,要根據(jù)應(yīng)用的實(shí)際情況綜合考慮,確定一個(gè)適當(dāng)?shù)臅r(shí)間長度。需要注意的是,密鑰要定期更換,建議絕對(duì)不要永遠(yuǎn)使用同一對(duì)密鑰。

最后,需要輸入一些個(gè)人信息,包括真實(shí)姓名、電子郵件地址等,用來識(shí)別密鑰,最好是如實(shí)填寫。比如:

然后,必須輸入一個(gè)密碼。密碼用來保護(hù)密鑰,沒有這個(gè)密碼,任何人都不能看到密鑰本身的內(nèi)容。密碼是在密鑰文件泄露后惟一的保密措施,它的最大敵人是暴力破解和字典攻擊。所以,一定要選擇一個(gè)強(qiáng)壯的密碼,來有效地對(duì)抗這些攻擊。

密碼確定以后,系統(tǒng)開始運(yùn)算:

這時(shí)需要隨便地敲擊鍵盤或是移動(dòng)鼠標(biāo),以產(chǎn)生一些隨機(jī)數(shù),協(xié)助密鑰的順利生成。注意,如果沒有以上動(dòng)作,很可能最終不能產(chǎn)生密鑰。

以上信息表示已經(jīng)成功地為“ivan wan”生成并簽名了一對(duì)密鑰,密鑰過期時(shí)間為“2005-09-22”。在生成密鑰的同時(shí),默認(rèn)用戶目錄的.gnupg目錄中也存放了與該用戶相關(guān)的 GPG配置及密鑰存儲(chǔ)文件。這些文件控制了用戶的GPG環(huán)境,用戶不能直接修改這些文件,所有改動(dòng)都將通過“gpg”命令實(shí)現(xiàn)。